RGPD : Que change le nouveau cadre juridique pour la protection de nos données ?

Appuyer sur ESPACE pour passer au diaporama suivant, sur → pour passer à la partie suivante et sur ÉCHAP pour la vue d'ensemble

Cette présentation est diffusée sous licence CC BY-SA : vous pouvez la modifier et la partager, à condition de l’attribuer clairement à La Boussole et de mettre le nouveau contenu à disposition dans des conditions similaires

La Boussole est une coopérative de formation et de recherche

| Intelligence collective et méthodes participatives | Dialogue culturel et lutte contre les discriminations | Numérique et éducation aux médias | ||

| Formation | Accompagnement | Recherche |

https://laboussole.coop

https://laboussole.coop

|

|

|

Sommaire

- I. Le modèle économique des géants du Net

- Surveillance de masse

- Captation de l'attention

- Marchandisation des mots

- II. Le RGPD, dernière étape de la longue histoire du droit à la vie privée

- Résumé des 50 dernières années

- Le RGPD et ses principales dispositions

- Et maintenant ?

La numérisation du monde

Nous assistons à une numérisation généralisée du monde : la transformation d'informations de toutes sortes en données numériques, c'est-à-dire qu'un dispositif informatique pourra ensuite les traiter pour effectuer des opérations

- Chaque jour, Twitter et Facebook produisent autant de données que n'en contient la plus grande bibliothèque du monde

- 95 millions de photos publiées chaque jour sur Instagram

- 300 heures de vidéos envoyées sur Youtube chaque minute

- Près de 4 millions de recherche effectuées sur le moteur de recherche Google chaque minute

- En 2010, nous produisions autant de données en 2 jours qu'au cours des 2 millions d'années précédentes

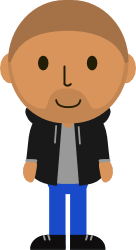

Les GAFAM

- Google, Amazon, Facebook, Apple, Microsoft… mais aussi Uber, AirBnb, Tesla, Netflix, Spotify, IBM, Baidu, TikTok, Alibaba, Tencent, Xiaomi…

- 5 premières capitalisations boursières, avec 4170 milliards de dollars cumulés.

Le PIB de la France est de 2900 milliards de dollars - Ambitions de se substituer à l'État pour l'éducation, la santé, l'emploi, le transport…

Les GAFAM

Les GAFAM

Les GAFAM

- Le modèle économique de certains GAFAM est la surveillance de masse pour la manipulation des opinions et des conduites

- Marché biface : service gratuit pour les utilisat·rices et service payant pour les véritables client·es, fréquent dans le secteur des médias

- Processus de désubjectivation

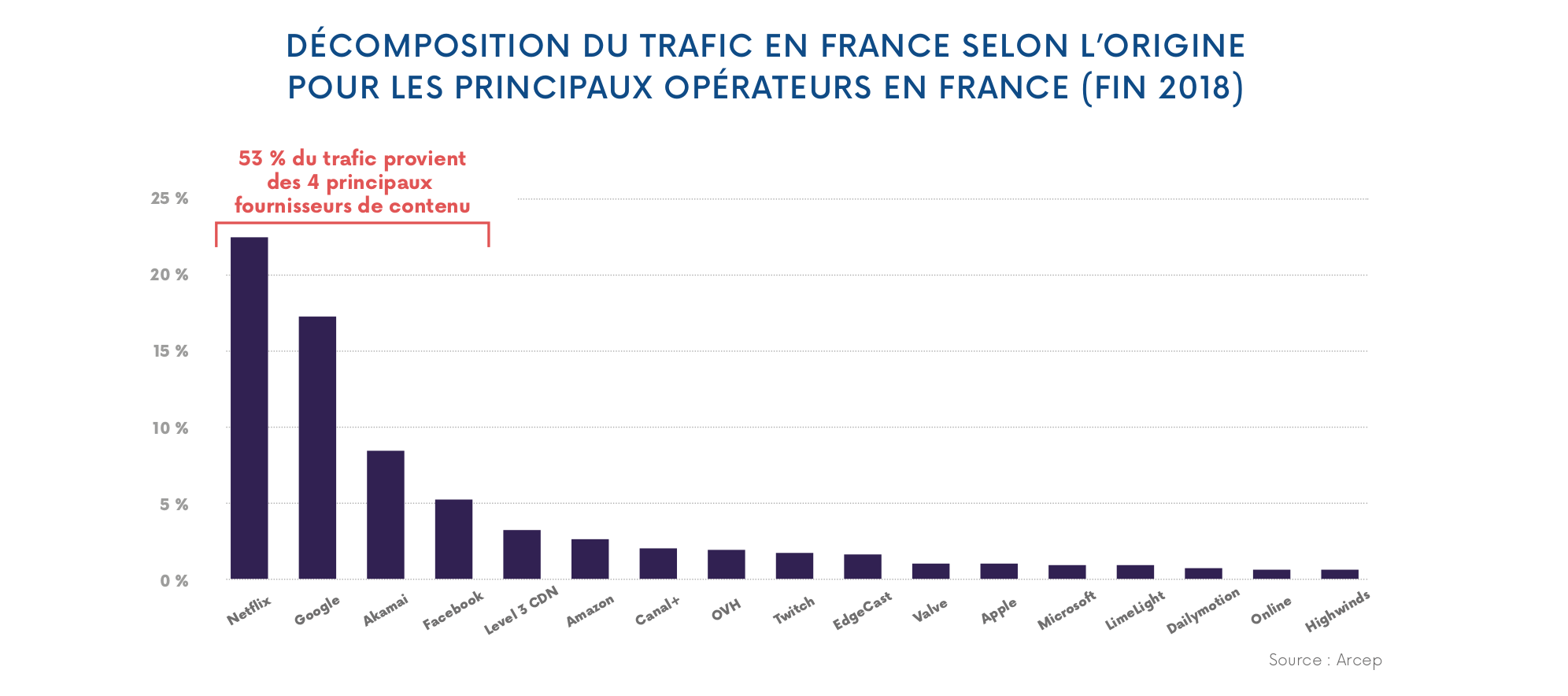

- Google Analytics est utilisé par ~80 % des sites internet et ~30 % des adresses emails sont hébergées chez Gmail

- En France en 2017, Google et Facebook concentrent 78 % des investissements des annonceurs / 90 % pour les mobiles

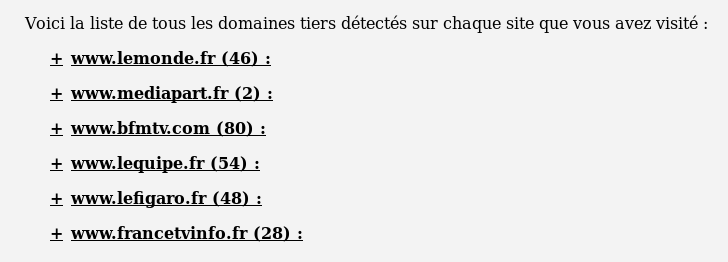

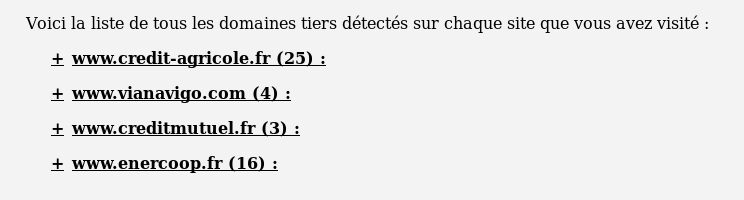

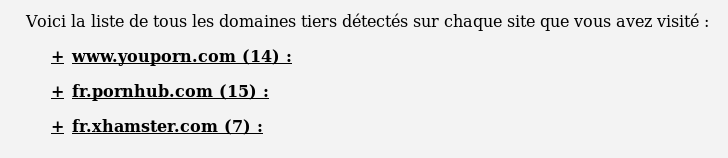

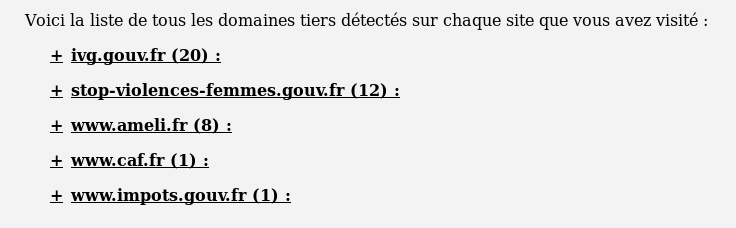

Le suivi des navigations

Un mécanisme très répandu est le suivi de nos navigations grâce à des mécanismes de transferts de données vers d'autres sites, soit pour ajouter des fonctionnalités au site visité (police de caractères, informations sur les visites…), soit pour collecter des données à des fins publicitaires

Le suivi des navigations

Le suivi des navigations

www.rtl.fr

|

|

|

|

|

|

|

|

Le suivi des navigations

Le suivi des navigations

Le suivi des navigations

La multiplication des dispositifs de collecte

- Androïd (Google) et iOs (Apple) équipent 99,3 % des ordiphones en France

- Communications et contacts, déplacements et localisations, organisation de nos vie, environnement sonore, applications diverses…

La multiplication des dispositifs de collecte

- Bases de données des hôpitaux, des écoles, des assurances, des banques…

- Objets connectés : montre, enceinte, frigo, aspirateur, voiture, compteur Linky…

- Cartes bleue, de fidélité, de transport

- Télévisions et box internet

- Badge sur le lieu de travail

- Capteurs dans les véhicules

- Réservations hôtelières et applications de voyage

- Caméras dans l'espace public

- Péages et radars

- Moteurs de recherche

- Sms, emails, réseaux sociaux…

- Sites de rencontre ou pornographiques

- …

Les data brokers

- Acxiom, Criteo, Palantir, Experian, Epsilon, CoreLogic, Datalogix, inome, PeekYou, Exactis, Recorded Future…

- Utilisent les bases de données publiques (recensement), les réseaux sociaux, les chaînes de distribution et les historiques d'achat, etc.

- Acxiom prétend détenir des profils détaillés (1 500 éléments d'information) sur 1/3 de la population mondiale. Son CA en 2017 : 1 milliard de dollars

Le recoupement des informations

- La mise en commun de bases de données, lors d'achats ou de fusion

- Facebook et Instagram en 2012, Microsoft et LinkedIn en 2016

Le recoupement des informations

- Étude de 2013 des Universités de Cambridge et Nottingham, effectuée auprès de 58 000 personnes. À partir de recoupements de « j'aime » l'étude à permis d'identifier :

- la couleur de peau des personnes avec 95 % de certitude,

- leur genre avec 93 % de certitude,

- leur orientation politique avec 85 % de certitude,

- leur orientation sexuelle avec 80 % de certitude,

- leur confession religieuse avec 82 % de certitude,

- leur situation amoureuse avec 67 % de certitude,

- s'ils fumaient avec 73 % de certitude, buvaient de l'alcool avec 70 % de certitude ou consommaient de la drogue avec 65 % de certitude.

Quelques définitions

- La vie privée

- Les données personnelles

- L'intimité

La vie privée

- Une notion juridique complexe et forcément subjective

- Des approches différentes selon les pays

- La jurisprudence actuelle : image de soi, domicile, santé, sexualité, opinions politiques ou religieuses, passé judiciaire, situation financière…

- Une approche binaire

Les données personnelles

- Toute information se rapportant à une personne physique identifiée ou identifiable

- Ce que les GAFAM valorisent financièrement : l'expression de nos identités, de nos individualités, de nos relations, de nos comportements sociaux…

- Des données collectives et les limites du consentement à l'exploitation

Intimité(s)

- Un concept psycho-corporel complexe et subjectif

- La vie intérieure, l'anatomie, les relations…

- Indispensable à la construction de soi en tant qu'individu autonome

- Le secret rend inappropriable

- Longue (con)quête à défendre : transparence pour les puissant·es et secret pour les autres

Enjeux et conséquences

- La possibilité d'espaces intimes permet l'exercice d'autres droits :

- être soi

- s'exprimer

- militer

- croire

- aimer

- s'informer

- se soigner

- essayer

- choisir

- …

Enjeux et conséquences

- Risque pour l'accès :

- aux banques

- aux assurances et mutuelles

- à l'emploi

- aux soins

- …

Enjeux et conséquences

- L'intimité comme enjeu collectif :

- élections et démocratie représentative

- information, bulle de filtre et prévalence de la quantité sur la qualité

- résistances et alertes

- …

Scandales quotidiens

- Piratage des données fiscales de 5 millions de Bulgares (07/2019)

- Google Assistant : des employés peuvent écouter les enregistrements (07/2019)

- Les données de 540 millions d’utilisateurs de Facebook librement accessibles (04/2019)

- Facebook : centaines de millions de mots de passe conservées de manière non sécurisée (03/2019)

- TikTok collectait illégalement des données d’enfants (02/2019)

- Nouvelle fuite et publication massives de données médicales à Singapour (02/2019)

- 500 000 comptes Google exposés de 2015 à 2018 (10/2018)

- Facebook : 50 millions de comptes compromis (09/2018)

- Grindr a laissé fuiter des données sur le statut VIH de ses utilisateurs (04/2018)

- Cambridge Analytica, l’incarnation de la triche électorale rendue possible par Facebook (03/2018)

- Une application de fitness dévoile la position de bases militaires secrètes (01/2018)

- Equifax : un piratage qui donne des sueurs froides (11/2017)

- Comment les apps Figaro, L’Équipe ou Closer participent au pistage de 10 millions de Français (08/2017)

- Fuites de 412 millions de comptes Adult Friend Finder, 500 millions de comptes Yahoo, 427 millions de comptes MySpace (2016)

- …

La captation de l'attention

- Sollicitations permanentes et rareté de l'attention

- Des interfaces conçues pour nous rendre dépendant·es

- des contenus inépuisables, des flux infinis, la lecture automatique

- des interruptions constantes

- des informations difficilement accessibles

- La spéculation sur les discours haineux, notamment en Birmanie

La marchandisation des mots

- Les enchères sur les mots et expressions

- Un marché fluctuant

- La régularisation de la langue

- La spéculation sur les discours haineux

La triple domination des GAFAM

- Ces mécanismes permettent aux GAFAM d'imposer une triple domination :

- Économique

- Culturelle

- Technique

Résumé des 50 dernières années

- 1974 : SAFARI

- 1978 : loi Informatique et libertés et création de la CNIL

- 1995 : directive européenne sur la protection des données personnelles

- 2014 : transposition en droit français

- 2018 : intégralement remplacée par le RGPD

- 2013 : révélations d'Edward Snowden sur les liens entre GAFAM et services de renseignement

- 2016 : RGPD

1er article de la loi de 1978

« L'informatique doit être au service de chaque citoyen. Elle ne doit porter atteinte ni à l'identité ni aux droits de l'homme, ni à la vie privée ni aux libertés individuelles ou publiques. Toute personne dispose du droit de décider ou de contrôler les usages qui sont faits des données à caractère personnel les concernant. »

La CNIL

- Budget 2018 : 17,4 millions d'euros

- 15aine de sanctions par an

- amende de 150 000 € maximum (jusqu'en 2018)

- 0,0003 % du CA ou 2 mn d'activité de Google

- Publication possible

- amende de 150 000 € maximum (jusqu'en 2018)

- 200 personnes, contre 600 et 800 pour les autorités de contrôle anglaise et allemande

Dans la loi

Art. 9 du Code civil : Chacun a droit au respect de sa vie privée.

Art. 8 de la Convention européenne de sauvegarde des Droits de l'Homme et des Libertés fondamentales sur le Droit au respect de la vie privée et familiale :

- Toute personne a droit au respect de sa vie privée et familiale, de son domicile et de sa correspondance.

- Il ne peut y avoir ingérence d'une autorité publique dans l'exercice de ce droit que pour autant que cette ingérence est prévue par la loi et qu'elle constitue une mesure qui, dans une société démocratique, est nécessaire à la sécurité nationale, à la sûreté publique, au bien-être économique du pays, à la défense de l'ordre et à la prévention des infractions pénales, à la protection de la santé ou de la morale, ou à la protection des droits et libertés d'autrui.

Le RGPD

- Règlement Général sur la Protection des Données, ou General Data Protection Regulation (GDPR)

- Cadre juridique encadrant le traitement des données personnelles au sein des États membres de l’UE

- Discuté à partir de 2012, adopté en 2016 et entré en vigueur le 25 mai 2018

- 200 pages – comportant 99 articles introduits par 173 considérants

- Campagne d'influence d'ampleur inédite et inégalée

- S’impose à toutes les entreprise/associations/organisations partout dans le monde, dès lors qu’elles traitent les données de citoyen·nes européen·nes

- Application immédiate et identique dans toute l’UE (Règlement)

- Quelques points (~50) laissés aux choix des États

Les principales dispositions

- Le règlement définit les « données à caractère personnel », comme « toute information se rapportant à une personne physique identifiée ou identifiable ». Même après pseudonymisation, si elle est réversible ou si l'identité peut être retrouvée par croisement.

- Passage d'une logique déclarative à la responsabilité de respect du droit

Les principales dispositions

- Interdiction par défaut de tout traitement de données personnelles : ce qui n'est pas autorisé est interdit. Sauf :

- consentement explicite et clair (pas de CGU incompréhensibles)

- contrat

- obligation légale

- sauvegarde d'intérêts vitaux

- mission d’intérêt public ou d'une autorité publique

- « intérêt légitime » … sauf atteinte disproportionnée aux intérêts des personnes concernées

Les principales dispositions

- Consentement inconditionné :

- choix véritable

- absence de conséquences négatives, comme l'impossibilité d'accéder au service si traitement non nécessaire au service

- distinct pour chaque traitement de données

- pour les cookies, valable 13 mois maximum

- Finalité de la collecte :

- transparence

- durée

- rapport à la collecte

Les principales dispositions

- Interdiction de principe pour les données sensibles :

- origine raciale ou ethnique, opinions politiques, convictions religieuses ou philosophiques, appartenance syndicale, données génétiques et biométriques, données de santé ou concernant la vie ou l'orientation sexuelle

- Sanctions accrues :

- 4 % du CA mondial : représente 520 millions d’euros pour Facebook / 3,5 milliards d'euros pour Google en 2017 (contre 150 000 € jusque ici)

- 20 millions d’euros pour les administrations

- Obligatoire pour tous les pays de l’UE, toutes les entreprises qui y travaillent et tous les sous-traitants et co-responsables

Les principales dispositions

- Sécurité, vie privée et minimisation des collectes par défaut

- Droit d'accès / modification / suppression

- Obligation de notification en cas de faille / fuite

- Portabilité des données

- Actions collectives pour les associations

Et maintenant ?

- Distinguer droit et application : beaucoup de pratiques répandues déjà interdites dans les textes précédents

- Incertitudes pour la mise en œuvre et les jurisprudences à venir

- Les combats qui s'engagent

La surveillance des États

- Pas de remise en cause dans le RGPD

- Échelle inédite, nourrie par les GAFAM, comme révélé par Edward Snowden

- Dérives : répression, détournement, fuites, usages personnels, auto-censure…

- Le fichier TES : depuis 2016, regroupe l'identité, le genre, la couleur des yeux, la taille, l'adresse du domicile, les données relatives à la filiation, l'image numérique du visage, la signature, l'adresse e-mail et les empreintes digitales

Une philosophie personnaliste

- Définition en 1890 aux États-Unis par Samuel Warren et Louis Brandeis du droit à la privacy comme droit d'être laissé·e en paix

- Protection contre l'État ou les intrus

- Dimension collective des données personnelles qui échappe pour l’essentiel au RGPD

- Le besoin d'une protection sociale et collective

Des outils pour nous protéger

- Les logiciels et services libres, décentralisés, chiffrés

- Quelques extensions à ajouter à son navigateur

Des outils pour nous protéger

Quelques extensions à ajouter à son navigateur

- Privacy Badger pour bloquer les dispositifs de traçage

- Kimetrak pour visualiser les mouchards qui espionnent votre navigation

- GreenBeam également pour visualiser les mouchards qui espionnent votre navigation

- Exodus Privacy idem, pour votre ordiphone

- uBlock pour bloquer la publicité

- Cookie AutoDelete pour se débarasser des cookies après usage

- Decentraleyes pour se protéger du pistage lié aux contenus centralisés

- Au revoir UTM pour éliminer le tracking UTM des adresses URL

- CanvasBlocker pour bloquer l'identification par canevas HTML5

- Bonus :

Des outils pour nous protéger

Quelques extensions à ajouter à son navigateur

- Et si vous êtes à l'aise avec les outils informatiques :

D'autres réponses techniques pour se protéger et sécuriser ses données

dans cette autre présentation

Pour aller plus loin

À lire

- Le Règlement complet

- Le RGPD expliqué ligne par ligne par Next INpact

- Le RGPD va rebooter Internet : ouvrons le combat par La Quadrature du Net

- Action de groupe contre les GAFAM par La Quadrature du Net

- Le RGPD, c’est maintenant : les changements à retenir et les outils pour bien se préparer par la CNIL

- RGPD : la protection de nos vies numériques est un enjeu collectif ! Tribune de Lionel Maurel publiée dans Le Monde

- La vie privée et les travailleurs de la donnée Tribune d'Antonio Casilli publiée dans Le Monde

- Les lignes directrices de la CNIL

- Protection sociale des données personnelles et mobilisation de la société civile par Lionel Maurel

- Richard Stallman, le RGPD et les deux faces du consentement par Lionel Maurel

Pour aller plus loin

À voir

- Présentation de La Boussole à propos des bases de la sécurité numérique

- Actions de groupe contre les GAFAM par La Quadrature du Net

- Données personnelles et vie privée : ce qui va changer avec le RGPD par Lionel Maurel

- #GDPRBookClub par Suzanne Vergnolle et Benoît Piédallu

- La RGPD pour les noobs par Marc Rees

À vous de jouer !

|

|

|

https://laboussole.coop

https://laboussole.coop